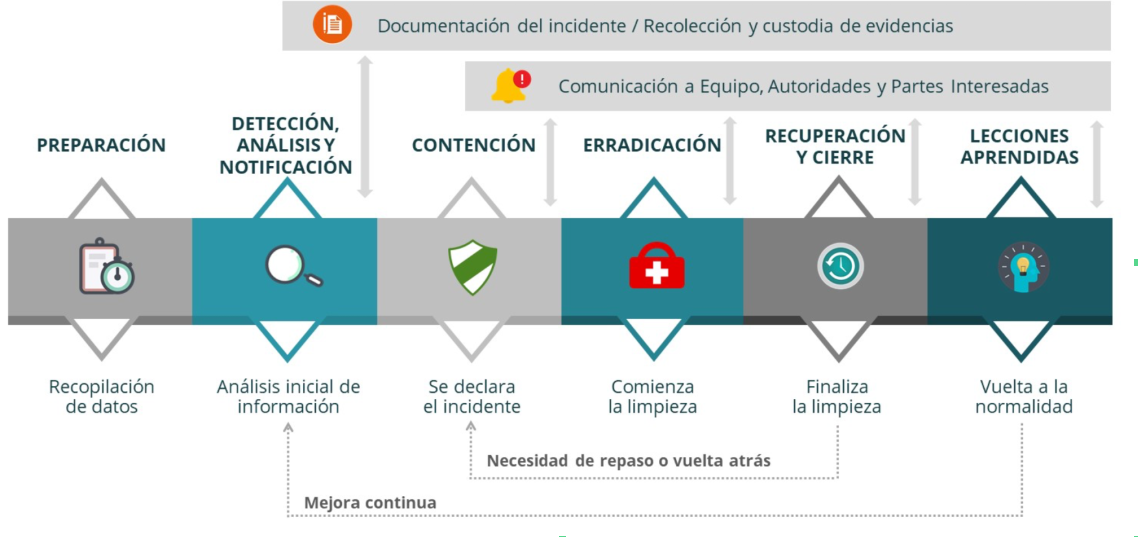

Gestió d'incidents

Preparació #

- Definir l'Abast

- Identificar processos de l’organització

- Anàlisi de Vulnerabilitats, Amenaces i Riscos

- Establir polítiques, procediments i controls

- Pla de contingència/resiliència/continuïtat del negoci

- Pla de recuperació de desastres

Capacitar #

-

Muntar equips

- IRT – Incident Response Team

- CSIRT – Computer Security Incident Response Team

- PSIRT – Product Security Incident Response Team

- SOC – Security Operations Center

-

Organització de la Seguretat

-

Responsable de les Dades

- Delegat Protecció Dades Personals

- Responsable del Servei

- Responsable de Seguretat

Col·laboració #

- Establir canals de comunicació

Comunicació #

- Informació Vulnerabilitats

- CVE, Common Vulnerabilities and Exposures

- NVD, National Vulnerability Database

- CVSS, Common Vulnerability Scoring System

- Informació Intel·ligent

- OSINT, Open Source Intelligence

- Indicadors de Compromís (IOC)

- Evidències / Rastre d’un atac

- Informació d’Amenaces

- Threat Intelligence Sharing Platform (TISP)

- Malware Information Sharing Platform (MISP)

Formació / conscienciació #

Red Team / Blue Team / Purple Team #

- Enllaç a altre apartat

Detecció anàlisis i notificació #

Monitorització #

-

Establir mecanismes d’intel·ligència per a la detecció d’amenances

-

Analitzar els events d’un atac

-

SIEM, Security Information & Event Management

- Agregar informació (events)

- Correlació

- Generar Alertes

- Retenció informació, Dashboards,

- Anàlisi forense

Detecció #

- Identificar activitat anòmala

- Registrar

- origen

- timestamps

- Valorar el nivell de criticitat i potencial impacte

- Notificació

Contenció i Comunicació #

Activació del Pla de Crisis #

- Contenció de l’amenaça, que no s’escampi més

- Aïllar equips

- Desconnectar de la xarxa

- Però NO apagar

- Altres

- Aturar serveis

- Canvis de configuració en equips i xarxes

- Bloqueig de correus, dominis, IP’s

- Bloqueig emmagatzematge

- Bloqueig d’usuaris

- Aïllar equips

Comunicació #

- Seguir els fluxes establerts per comunicar un incident

- A l’autoritat competent (segons legislació)

- A les parts interessades (implicades)

- Als subjectes afectats (llei GDPR)

- Tenir en compte la normativa i legislació vigent

- Escalat segons valoració de la seva criticitat

Erradicació / mitigació #

- Minimitzant l’impacte (separar i aïllar equips afectats)

- Recopilació Evidències

- Per posterior anàlisi forense i proves

- Assegurar la cadena de custòdia

- Eliminació actius afectats

- Erradicació de l’atac

Recuperació #

-

Recuperació dels sistemes, tornada a la normalitat

- Iniciant entorns nets i controlats

- Anar afegint capacitat i recursos

-

Entorns de Recuperació:

-

Xarxa Bruta (Punt de partida)

-

Xarxa Grisa

- Equips funcionant amb serveis mínims, el més aïllats possible

-

Xarxa Neta

- Nova xarxa

- Amb equips nets o desinfectats

- Amb noves contrasenyes i certificats

- Securització màxima

Anàlisi Post-Incident #

- Anàlisi de les causes i aprenentatge

- Millorar els procediments de prevenció, detecció i reacció

- Actualitzar processos i formació