Deep web, Dark web

Potser abans de veure aquest punt hauries de com ser anònim

"aquí"

Surface web, deep web, dark Web #

Surface web / Internet Indexada #

- Continguts indexada pels cercadors (google, bing,etc.)

Deep Web #

- Web no indexada. Inclou continugs privats (correus, drive, dropbox, mega, continguts dinàmics)

Dark web #

- Xarxes que necessiten d'un software específic per accedir-hi.

- Cada una d'aquestes xarxes és una darknet (tor, FreeNET, I2P)

- Ubik? Alicia?

Dark web monitors #

- Threat Intelligence. Monitors que cerquen a la dark web mencions a la teva empresa amb mésmo menys inteligència amb intenció de trobar fugues d'informació i prevenció d'incidents.

Crawling de serveis #

- A partir del codi d'una web cercar més enllaços

- Per comenár HiddenWiki o el mateix google (amb dorks), https://ahmia.fi/onions

- Es necessari reindexar continuament

Hoy en día se habla indistintamente de DeepWeb y DarkWeb, pero ¿Sabías qué realmente no es lo mismo?, comienzo explicándote el término SurfaceWeb: Lugar de Internet que es libremente accesible desde un navegador sin usar contraseñas. pic.twitter.com/ZgoTtvMq0f

— Manu {G²} (@CiberPoliES) November 27, 2019

És tot il·legal a la Deep web? #

- NO. Que s'hagi Indexat no vol dir que sigui informació il·legal

- Si que hi ha una part de mercat il·legal

- armes, drogues, black hackers, contractar sicaris, comptes de paypal, canvi de bitcoins per monedes(blanqueig), comptes hackejades a les xarxes socials(facebook, twitter) i en general qualsevol cosa

Causes per a no Indexar #

-

Contrasenyes per accedir a la siste

-

Formats no indexables

-

sites a base de BD

-

Especialment dissenyats per a no ser indexats

-

robots.txt?

-

Xifrat + descentralitzat

Riscos i conseqüències #

Legals #

- Si fas alguna cosa il·legal normalment ho acabaras pagant

- FBI, la polícia , agències de seguretat, etc. hi són presents.

- NSA

- Monitoritza totes les comunicacions. Web indexada

- BD de comunicacions més gran del mon?

- ¿Deep web?

hackers #

- Podries ser tu l'atacat!

Falses desarregues #

- Baixar-te un arxiu i que contingui alguna altre cosa il·legal

Estafa #

- Compres una cosa il·legal, no te l'envien i a sobre venen la teva targeta --> Ole noi. Tu t'ho has buscat

Monedes #

- Bitcoin obviously

Necessitats #

- Anonimitzar-se !!!

- Tor Browser

- thehiddenwiki

Tor #

software #

- tor-browser: navegador

- nyx: monitor via cli

- stem: llibreries python per interactuar amb tor

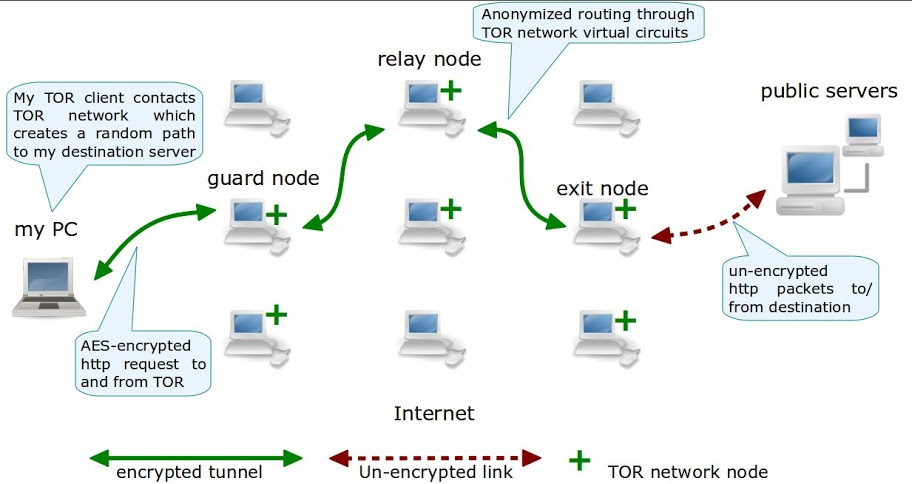

Arquitectura #

- Al inici es crea un camí a través de múltiples servidors (proxy) --> Onion

- Dintre de la xarxa TOR es negocia un cirtuit virtual entre els routers per a cobrir les passes i que ningú pugui veure el origen de la petició.

- Des de el destí el tràfic sembla originat des de l'últim node TOR

Actors #

- Clients : Usuaris finals

- Onion Proxy: Usuaris de tor. Estableixen el circuit mitjançant OR.Carreguen els directoris

- Onion Router: Serveis de la xarxa tor. Manté una connexió xifrada amb altres OR

- Servidors

- Servei de directori:

- Similar a un servidor DNS on hi ha tots els OR i usuaris finals

- Tenen l'esquema d'interconexió dels OR.

- Els Op es comuniquen amb ells per aconseguir el cami entre OR camino entre los OR para enviar el me

- Node ENtrada

- Coneix: IP usuari i localització + IP node intermig

- No coneix : IP node sortida + missatges del mig i sortida

- Node intermig

- Coneix: IP i localització entrada i sortida

- Desconeix: IP usuari tor + + missatges d'entrada i sortida

- Node sortida

- Coneix: IP i localització node intermig + contingut del missatge de l'usuari

- Desconeix: IP usuari tor i node entrada + missatges d'entrada i intermig

circuit #

- Es creen i destrueixen circuits mitjançant un protocol.

- Cada circuit té un cidr

- Cada missatge es xifra via tls/ssl3. Intercanvi de clasu Diffie-Hellman

- Per a la comunicació entre nodes es xifra mitjançant RSA 1024/Curve 25519 /Ed25519

- 3 OR per circuit

- Establiment del circuit aleatori i dependent del OP

- Temps de vida de 10 minuts

Adreçes onion #

- No indexada

- Els serveis no són públics i no reflexen el contingut. Pot ser necessaria autorització per entrar.

- Necessari xarxa tor

- Per seguretat anonimitzar

Realment es consegueix l'anonimat? #

- De cara als servidors finals, en principi, si

- La NSA, en principi, pot trencar el xifratge i té milers de nodes TOR

Exercici #

- mirar gràfics de tor metrics Welcome to Tor Metrics

- Entrar a https://www.iplocation.net/ amb firefox i després amb torbrowser i comprovar IP i geolocalització

FreeNET #

- Cerca anonimitzar

- Xarxa p2p: usuaris ofereixen espai d'enmagatzematgei ample de banda a la xarxa

- Sistema de caché adaptatiu que prioritza els continguts més populars

- Els continguts estan duplicats (evitar censura)

- Permet crear entorns privats de confiança

- Necessari software especial

I2P #

- Cerca anonimitzar

- Basat en routers i tunels